(Es gibt eine englische Version dieses Posts hier )

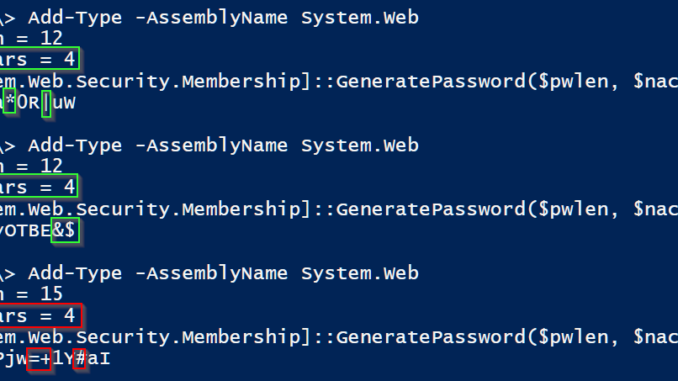

Beim letzten Meetup der PowerShell User Group Berlin hat einer der Teilnehmer zum Thema „Generierung von komplexen Passwörtern“ auf die .NET-Methode [System.Web.Security.Membership]::GeneratePassword() hingewiesen. Auf den ersten Blick sah das Ergebnis von

durchaus amtlich aus.

Der schreckliche Fund

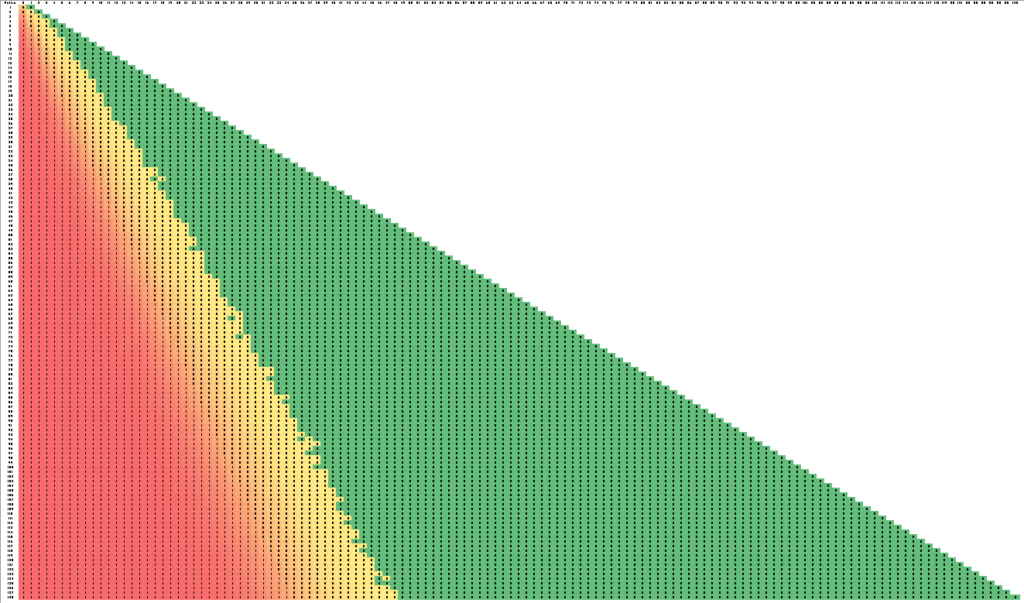

Es fiel uns allerdings sehr schnell auf, dass die vorgegebene Anzahl nicht-alphanumerischer Zeichen (zweiter Parameter) nicht immer respektiert wird. Meistens wurden mehr Sonderzeichen als angegeben generiert. Wenn die beiden Werte gleich sind, wird das Kennwort erwartungsgemäß nur aus Sonderzeichen erzeugt.

Die Untersuchung

Ich habe das im Nachgang noch einmal über das gesamte Spektrum der möglichen Parameterwerte (die Kennwort-Länge kann maximal 128 betragen, und die Anzahl Sonderzeichen kann zwischen 0 und der Kennwortlänge variieren) untersucht, und folgendes ist herausgekommen:

- je mehr Sonderzeichen (relativ zur Gesamtlänge) wir also anfordern, desto höher die Wahrscheinlichkeit, dass wir genau diese Anzahl erhalten werden.

- in vielen Kombinationen, insbesondere mit einer geringen Anzahl an Sonderzeichen, wurden nahezu alle Kennwörter abweichend von der Anforderung erzeugt (gerundet auf zwei Stellen, landet die Metrik der Abweichung bei 1, also bei 100%).

Die konkreten tabellarischen Daten könnt ihr hier herunterladen: pwd-nonalpha . Farblich visualisiert, sieht das Ergebnis wie folgt aus (Reihen: Kennwortlänge von 1 bis 128):

Die Methodik

Das Skript, mit dem die Untersuchung durchgeführt wurde, ist wie folgt. Für jede Kombination aus Kennwortlänge $plen von 1 bis 128 und Anzahl Sonderzeichen $nnan von 0 bis $plen werden 1000 ($nloops) Kennwörter berechnet und für jedes die Sonderzeichen gezählt. Die Zahl der Fälle, in denen die tatsächliche Anzahl Sonderzeichen von $nnan abweicht, geteilt durch $nloops, ist unsere Metrik für die Beachtung der Angabe.

Das Fazit

Für einen typischen Fall des Initialkennworts (relativ langes Kennwort mit 1-2 Sonderzeichen) ist die .NET-Methode ungeeignet, und man muss sich deterministischer Mittel bedienen, auch wenn sie vielleicht etwas weniger performant sind (was noch zu untersuchen wäre).

Happy password generating!

Antworten